你如何判断是哪儿台电脑中了ARP病毒

时间:2022-12-19作者:未知来源:三度网教程人气:

- 随着网络的普及,我们的生活越来越方便,但是网络安全也成了很多人面临的一个问题。特别是那些有着商业数据的企业电脑,更要注意上网安全常识,不然病毒会对我们造成严重的威胁。

局域网中有上百台电脑, 如何能够快速检测定位出局域网中的ARP病毒电脑? 一个一个地检测显然不是好办法。 其实我们只要利用ARP病毒的基本原理:发送伪造的ARP欺骗广播, 中毒电脑自身伪装成网关的特性, 就可以快速锁定中毒电脑。 可以设想用程序来实现以下功能:在网络正常的时候, 牢牢记住正确网关的IP地址和MAC地址, 并且实时监控着来自全网的ARP数据包, 当发现有某个ARP数据包广播, 其IP地址是正确网关的IP地址, 但是其MAC地址竟然是其它电脑的MAC地址的时候, 这时, 无疑是发生了ARP欺骗。 对此可疑MAC地址报警, 在根据网络正常时候的IP-MAC地址对照表查询该电脑, 定位出其IP地址, 这样就定位出中毒电脑了。 下面详细说一下几种不同的检测ARP中毒电脑的方法。

命令行法

这种方法比较简便, 不利用第三方工具, 利用系统自带的ARP命令即可完成。 上文已经说过, 当局域网中发生ARP欺骗的时候, ARP病毒电脑会向全网不停地发送ARP欺骗广播, 这时局域网中的其它电脑就会动态更新自身的ARP缓存表, 将网关的MAC地址记录成ARP病毒电脑的MAC地址, 这时候我们只要在其它受影响的电脑中查询一下当前网关的MAC地址, 就知道中毒电脑的MAC地址了, 查询命令为 ARP -a, 需要在cmd命令提示行下输入。 输入后的返回信息如下:

Internet Address Physical Address Type192.168.0.1 00-50-56-e6-49-56 dynamic 这时, 由于这个电脑的ARP表是错误的记录, 因此, 该MAC地址不是真正网关的MAC地址, 而是中毒电脑的MAC地址!这时, 再根据网络正常时, 全网的IP—MAC地址对照表, 查找中毒电脑的IP地址就可以了。 由此可见, 在网络正常的时候, 保存一个全网电脑的IP—MAC地址对照表是多么的重要。 可以使用nbtscan 工具扫描全网段的IP地址和MAC地址, 保存下来, 以备后用。

工具软件法

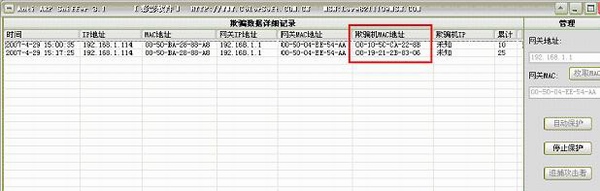

现在网上有很多ARP病毒定位工具, 其中做得较好的是Anti ARP Sniffer(现在已更名为ARP防火墙), 下面我就演示一下使用Anti ARP Sniffer这个工具软件来定位ARP中毒电脑。

首先打开Anti ARP Sniffer 软件, 输入网关的IP地址之后, 再点击红色框内的“枚举MAC”按钮, 即可获得正确网关的MAC地址, 如图5。

图5 输入网关IP地址后, 枚举MAC 接着点击“自动保护”按钮, 即可保护当前网卡与网关的正常通信。 如图6。

图6 点击自动保护按钮 当局域网中存在ARP欺骗时, 该数据包会被Anti ARP Sniffer记录, 该软件会以气泡的形式报警。 如图7。

图7 Anti ARP Sniffer 的拦截记录 这时, 我们再根据欺骗机的MAC地址, 对比查找全网的IP-MAC地址对照表, 即可快速定位出中毒电脑。

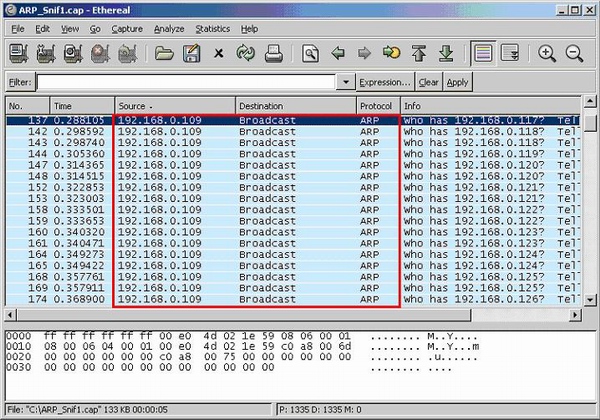

Sniffer 抓包嗅探法

当局域网中有ARP病毒欺骗时, 往往伴随着大量的ARP欺骗广播数据包, 这时, 流量检测机制应该能够很好的检测出网络的异常举动, 此时Ethereal 这样的抓包工具就能派上用场。 如图8。

图8 用Ethereal抓包工具定位出ARP中毒电脑 从图8中的红色框内的信息可以看出, 192.168.0.109 这台电脑正向全网发送大量的ARP广播包, 一般的讲, 局域网中有电脑发送ARP广播包的情况是存在的, 但是如果不停的大量发送, 就很可疑了。 而这台192.168.0.109 电脑正是一个ARP中毒电脑。

以上三种方法有时需要结合使用, 互相印证, 这样可以快速准确的将ARP中毒电脑定位出来

上面是电脑上网安全的一些基础常识,学习了安全知识,几乎可以让你免费电脑中毒的烦扰。关键词: 你如何判断是哪儿台电脑中了ARP病毒